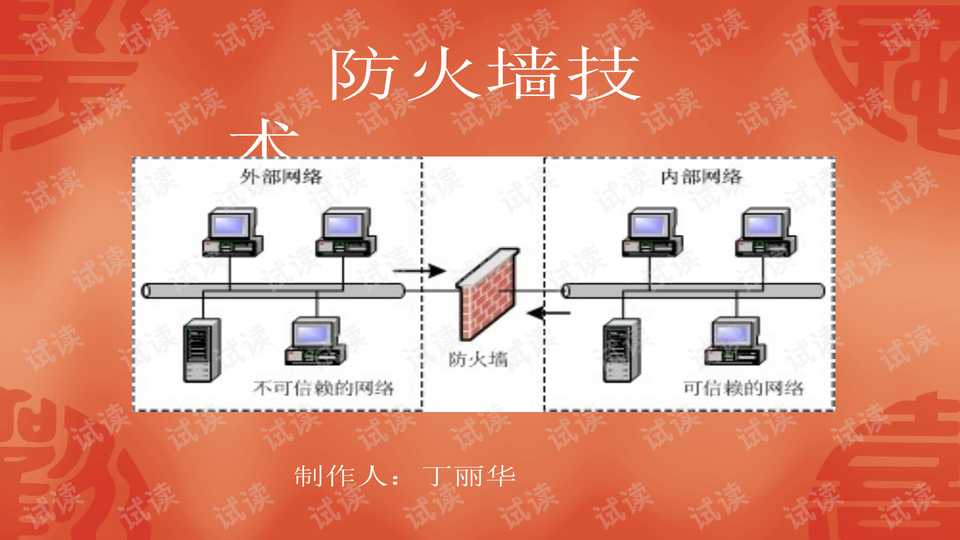

哎呀,说到网络安全,咱们脑海里头一个蹦出来的词儿,八成就是“防火墙”了。这玩意儿到底是啥?说白了,它就是咱们网络世界的“守门员”或者“安检员”-6。你可以想象一下,一个单位大院儿门口那个既认真又有点犟脾气的保安师傅,他手里攥着一份访客名单(也就是安全策略),仔细打量着每一个想进来出去的人和数据包,符合条件的才放行,不符合的甭管说啥都给你拦在外头-3。他的核心任务就三条:过滤检查、控制访问、记录日志-2-8。正因为这份工作太关键了,所以现在很多网络安全课程和培训,都会把“防火墙技术ppt”作为核心模块,系统性地梳理它的前世今生和工作原理,帮咱们从根儿上搞明白怎么构建这道数字防线。

一、 防火墙的“十八般武艺”:几种核心类型

防火墙可不是铁板一块,它里头有好多门道,发展出了好几种技术流派,各有各的高招和软肋。

首先是最元老的 “包过滤防火墙” 。这位师傅干活儿特别利索,主要在网络层和传输层转悠-3。它就认数据包“头上”贴的标签:你从哪来(源地址)、要到哪去(目的地址)、用哪个门进出(端口号)、是干啥用的(协议类型)-2-5。对照着预先设好的规则表(访问控制列表,ACL)一看,对得上就过,对不上就拒。它的好处是速度快、对用户透明,但缺点也明显,有点“刻板”,只认标签不关心数据包“身体”里头具体装了啥,对于伪装的攻击(比如IP地址欺骗)和更复杂的威胁就力不从心了-2。

于是,更聪明的 “状态检测防火墙” 登场了。它不像包过滤那么“健忘”,它会主动建立并维护一个“连接状态表”。简单说,它不光看单个数据包,还关心前后包是不是一伙的、是不是一次合法对话的一部分-2。比如,它看到内部设备主动发起的连接请求,才会允许对应的外部回应数据包进来,这就有效防止了很多胡乱试探的攻击。它在安全性和效率之间取得了不错的平衡,是目前非常主流的技术-3。但它的检测深度还是有限,对于应用层数据里的“话中话”和“潜台词”,理解起来就比较吃力-2。

为了对付应用层的精细风险, “应用代理防火墙” 被设计了出来。这位可是个“重度干预者”,它工作在应用层-3。它的工作方式是“完全拆包检查、代为转交”。外面来的访问请求,先得送到它这个“代理”这里,它把数据包彻底拆开,按照HTTP、FTP等具体应用协议的规矩去深度检查内容,确认安全无毒后,再以防火墙自己的身份向内部服务器重新发起请求,拿到结果再原路返回给外面-2。这种模式隐藏了内部网络结构,安全性极高,审计日志也最详细。但代价就是速度慢,而且对每一种新应用都需要开发对应的代理程序,不够灵活-2。

所以你看,一份好的 “防火墙技术ppt” ,绝对不能只是干巴巴地列概念。它必须把这些技术类型像讲故事一样摊开了讲明白,还得配上生动的对比表格和架构图,让人一眼就能看出“包过滤是看身份证,状态检测是查行程轨迹,应用代理是连行李都开箱安检”的本质区别,这样无论是教学还是汇报,效果才能扎实。

二、 怎么给网络“盖房子”:防火墙的部署架构

知道了防火墙有几种“材料”,接下来就得学学怎么用这些材料给咱们的网络“盖房子”、设计安全分区了。这里头有几个经典户型。

第一种叫 “屏蔽主机架构” 。你可以想象成,整个内部网络躲在一台坚固的堡垒主机后面-2。所有从外面来的数据,必须先经过一个包过滤路由器的初筛,然后只能到达这台唯一的堡垒主机。由这台主机进行严格审查后,再决定是否转发给内部的其它机器-6。这样就把主要的攻击目标缩小到了堡垒主机一点上,但它要是被攻破,内部网络就危险了,算是 “一夫当关” 的模式-2。

更稳妥的是第二种: “屏蔽子网架构” ,也就是常说的DMZ(非军事区)架构-2。这个设计就精妙多了,它在内网和外部互联网之间,生生造出了一个缓冲地带——DMZ区。这个区域前后各有一台路由器(内部路由器和外部路由器)把守-2。像网站服务器、邮件服务器这些需要对外提供服务的设备,就放在这个DMZ区里。这样一来,外部攻击者即使突破了第一道外部路由器,打进来的也只是DMZ区这个“前院”,想要进入真正的“后院”(内部网络),还得再突破一道内部路由器防线,难度大大增加-2。而堡垒主机通常也部署在DMZ区,负责更精细的代理和审计工作。这种架构安全性高,是企业网络最常用的部署方式之一。

所以,一个优秀的 “防火墙技术ppt” ,在讲完原理后,必须包含这些实战架构的部署图。光讲理论就像只给菜谱,而配上清晰的拓扑图和分步配置解说,才是手把手教人下厨,这对于工程师解决实际网络规划痛点来说,价值巨大。

三、 别光看广告:防火墙的能力与局限

选防火墙就像买车,不能光听宣传,得看具体“性能参数”。这里有几个关键指标你得懂:

吞吐量:这是防火墙在不丢包的情况下能处理的最大数据速率,直接决定了它会不会成为你网络速度的新瓶颈-2。

延时:数据包进入防火墙到出来所花的时间,这个值越小,对网络体验的影响就越小-2。

并发连接数:防火墙能同时处理的最大连接会话数量。这个数小了,用户一多网络就可能瘫痪-2。

每秒新建连接数:衡量防火墙处理新连接请求速度的能力,对于像网页访问这样短连接很多的应用场景特别重要-2。

不过,咱们也得清醒,防火墙不是“万能神药”,它有自己的软肋。最典型的就是 “防外不防内” ——对内部人员发起的攻击,防火墙往往很难有效阻止-7。另外,它也很难防范通过加密通道传输的病毒,或者那种藏在合法软件里的 “数据驱动型攻击”(比如木马程序) -7。它的策略是静态的,面对日新月异的未知威胁和新攻击手段,反应会滞后-7。

四、 未来的墙:更智能、更融合

技术总是在进化。传统的边界防火墙由于网络边界日益模糊(比如移动办公、云服务)而显得力不从心。于是,分布式防火墙和 “下一代防火墙” 的概念越来越热-2。

下一代防火墙(NGFW)可以理解为 “全能型战士” 。它深度融合了传统防火墙、入侵防御系统(IPS)、防病毒网关,甚至应用识别和管控等多种功能-3-5。它不仅能执行传统策略,还能基于应用类型(比如识别出这是微信流量还是BT下载)、用户身份(而不仅仅是IP地址)来进行更精细的控制,并且能对数据包内容进行更深度的安全威胁检查-3。这就好比安检升级成了智能安保系统,不仅看证件和行李,还能进行人脸识别、行为分析和大数据关联预警。

所以说,随着技术演进,一份能跟上时代的 “防火墙技术ppt” ,其内容也必须不断迭代。它不能只停留在讲述过去,更要展望未来,分析像零信任网络、云原生防火墙这些新趋势,这样才能帮助学习者和从业者保持前瞻性,应对不断变化的安全挑战。

总而言之,防火墙技术是网络安全的基石,理解它需要从概念、原理、架构到选型、局限和趋势,有一个立体的认知。无论是为了学习、工作还是纯粹的兴趣,花时间把这堵“墙”里里外外研究明白,在数字世界里行走,心里都会踏实不少。